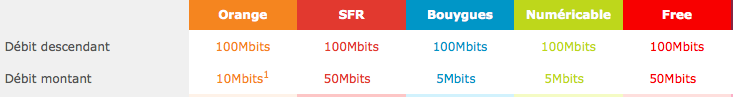

La fibre fait parler en France, mais aussi à l’étranger. Ici la fibre on considère que c’est 100 Mb/s en descendant (ce que vous téléchargez depuis Internet) mais des débits ridicules en montant (ce que vous envoyez vers Internet).

Débits montants ridicules

Numéricable et la multitude de FAI qui ne font que reproposer l’offre Numericable avec un autre branding offrent (attention les yeux) 5 Mb/s en montant. Là où ça devient marrant c’est que 5 Mb/s c’est le strict minimum pour avoir réellement 100 Mb/s dans l’autre sens. Pour peu que vous fassiez plein de petits téléchargements plutôt qu’un gros, ce sont les 5 Mb/s qui vont vous limiter, par les 100 Mb/s.

Oubliez l’idée d’avoir des vrais usages décentralisés ou de transférer le contenu de votre carte mémoire d’appareil photo à votre famille : Il faudra sélectionner les photos et potentiellement les réduire un peu avant envoi. S’il s’agit de transférer votre film de vacances, il s’enverra à vitesse réelle (une heure d’enregistrement = une heure d’envoi).

Orange et SFR dans leur offre standard font à peine mieux avec 10 Mb/s (il faut prendre l’offre « evolution » pour avoir droit aux 50 Mb/s présentés au dessus).

Il est intéressant de noter qu’Orange propose une offre 100 Mb/s symétriques pour 10 € de plus par mois mais qu’il faut bien lire les petites lignes. Déjà ce débit est symétrique mais pas simultané : Il n’est pas possible d’atteindre simultanément la limite en montant et en descendant. Au final c’est du 50 Mb/s symétrique qu’on a. Mais surtout le volume de données est plafonné à 1 To mensuels. Le plafond est élevé, probablement jamais atteint par pas mal de monde, mais il ne représente quand même que 22 heures d’utilisation à plein régime. Difficile de trouver la limitation légitime pour une option payante quand elle est présentée ainsi.

Débits pratiques

Note de mise à jour : J’ai retiré l’analyse des débits médians réels, suite aux remarques (avec raison) sur le fait que les mesures et leur contextes sont beaucoup trop contestables pour en tirer des conclusions, notamment sur les conditions et le matériel côté usager. Les graphiques restent accessibles sur le le baromètre de lafibre.info et même si les contestaires ont raison sur le principe, ces débits médians me semblent quand même suffisamment significatifs pour penser que tout n’est pas pas forcément lié à l’installation de l’usager.

Les débits montants du meilleur décile des offres 50 Mb/s ou plus montent eux aux alentours de 80 Mb/s, sauf Free qui est tellement au dessus que l’outil est peut être la source de la saturation, ce qui veut dire que les opérateurs autorisent plus que ce que prévoient les engagements contractuels.

Sur les offres avec débit contractuellement limité à 10 Mb/s ou moins, par contre, cette limitation est réellement appliquée. Raison de plus pour ne pas adhérer à ces offres.

Que ceux qui profitent de débits supérieurs à l’engagement contractuel ne pavoisent cependant pas trop : Ils sont totalement dépendants de la volonté commerciale de l’opérateur. Ce dernier peut changer d’avis du jour au lendemain. L’offre SFR a par exemple d’un coup été limitées à 10 Mb/s, probablement en prévision d’une valorisation artificielle de l’offre « evolution ». Orange a quand a lui dès le départ choisit de segmenter artificiellement ses offres à l’aide d’une option payante (qui de plus ne fournit pas ce qu’elle promet). S’il ne fait pas de différence de débit, Free segmente aussi ses offres « standard » et « révolution ».

Rien ne permet d’affirmer que la segmentation ne se creusera pas à l’avenir avec la venue d’une nouvelle offre. Ne vous attendez pas à garder ad vitam eternam un débit supérieur à ce que vous avez dans votre contrat.

N’oubliez pas non plus qu’avoir 100 Mb/s côté FAI ne veut pas dire pouvoir joindre n’importe quel site à cette vitesse. Parfois c’est le serveur en face qui sature, et souvent c’est entre le FAI et le site distant que ça coince. Avoir la fibre ne changera pas la situation désastreuse qu’ont les abonnés Free avec les vidéos Youtube.

Ailleurs dans le monde

Uniquement pour donner un horizon différent, aux États Unis Google propose aussi de la fibre (pour l’instant l’offre est pour Kansas City). C’est 70 $ mensuels pour 1 Gb/s symétriques.

Et si d’aucuns se demandent les usages qui rendent utiles de tels débits, Google propose 1 To de données sauvegardées en ligne. Ici avoir de la vraie sauvegarde en ligne sur plus de quelques Go, c’est mission impossible tellement les débits montants sont limitants. Ces gens pourront partager de larges données, des flux vidéos HD, et simplement créer des usages auxquels on ne pense pas aujourd’hui, de la même manière qu’hier on considérait que « 640 Ko should be enough for everyone ».

En France les raccordements effectifs avancent à la vitesse d’une limace un jour de fort vent de face. On se plaint des investissements mais la densité du centre urbain Kansas City Missouri est deux fois plus faible que celle de l’ensemble de la ville de Lyon. On promet des débits « très très haut débit » mais on n’ose pas réellement débrider les usages par peur que les gens utilisent vraiment leur connexion, et on n’assure de toutes façon même pas le service vendu à la moitié des clients.

Je me doute qu’il y a des coûts importants et que tout le monde ne peut pas faire ce que fait Google sur une ville prototype, mais il y a comme un décalage un peu trop important.

À quand une vraie vision de l’infrastructure réseau en France ? L’innovation c’est ne pas attendre le dernier moment mais proposer avant de voir les usages, pour les créer plutôt que les suivre.