Je ne demande même que ça.

Travail n.m. (lat. pop. tripalium ; de tres, trois et palus pieu) instrument de torture puis appareil où l’on place les bœufs pour les ferrer

Quelle mouche a donc piqué notre société pour qu’on veuille sauvegarder le travail ? Je suis des plus heureux que l’automatisation m’épargne une quantité de travaux des siècles derniers, et qu’elle nous ait permis d’avoir un meilleur confort et une meilleure vie.

J’ai une machine à laver le linge et une pour la vaisselle. J’ai une calculette ainsi qu’un micro-ordinateur portable. L’électricité m’apporte aussi la lumière, la cuisson, un ascenseur et certainement cent autres appareils quotidiens.

On est tellement entourés de travail automatisé qu’on oublie que le travail manuel n’est plus que l’exception.

Et tant mieux. Je n’envie pas le temps des labours manuels, des porteurs d’eau, de la coupe du bois de chauffage, des déplacements à pieds peu importe la distance, etc.

C’est la part des richesses apportée à chacun qu’il faut sauvegarder, pas le travail.

Confondre les deux relève quand même d’un aveuglément assez profond.

Richesses, subst. fém.

Tout ce qui est susceptible de combler, de satisfaire les désirs, les besoins de l’homme.

Le problème n’est pas que l’automatisation retire du travail, ni même qu’on manque de richesses. Le problème c’est que l’automatisation du travail modifie la répartition des richesses (vers une plus grande concentration).

Dans un monde capitaliste, la richesse appartient d’abord à celui qui contrôle les moyens de production. Il y a longtemps c’était la terre. Désormais ce sont les machines et les infrastructures. Demain ce sera peut-être ce qu’on nomme les intelligences artificielles.

Pour partie, les emplois perdus sont recréés ailleurs. L’enjeu c’est d’assurer la transition. Le chômage et la formation sont des réponses mais elles ne sont que partielles. Ceux qui perdent un emploi ne sont pas forcément les mêmes que ceux qui en trouvent un nouveau.

Malheureusement, nos élus tendent à raboter le chômage et culpabiliser les personnes qui perdent leur emploi. Tout ceci est pourtant structurel, attendu. Il ne reste qu’un RSA de misère qui représente à peine la moitié du seuil de pauvreté.

Pour ne rien gâcher, nos élus tendent à vouloir augmenter le temps de travail, donc concentrer l’emploi et les richesses acquises ainsi sur moins de personnes, avec forcément plus de laissés pour compte.

Préparer la révolution

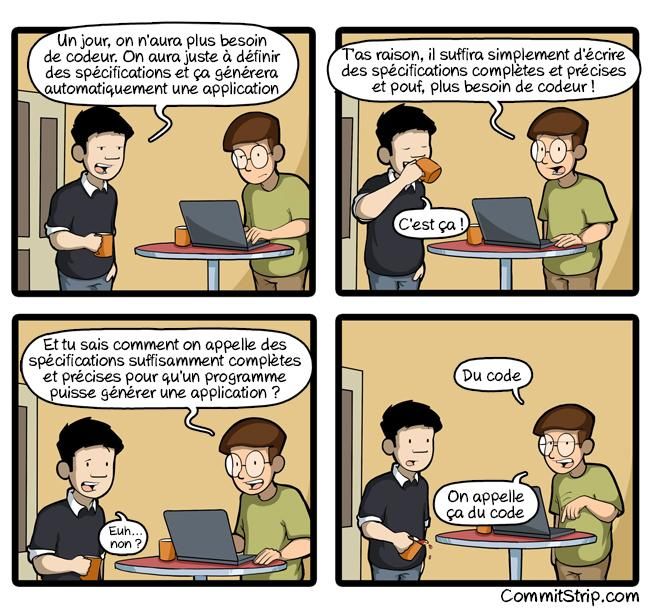

Ce qu’on nomme intelligence artificielle rend envisageable à une révolution à court terme. On y croit ou on n’y croit pas, mais c’est un avenir possible, crédible.

La différence avec la révolution de la vapeur, de l’automatisation des usines et de l’électronique, c’est la vitesse à laquelle on imagine l’automatisation prendre place.

Ça peut être sanglant, à un point difficilement comparable avec le passé.

Le chômage ne peut pas être la solution. L’espoir dans la création de nouveaux types d’emplois non plus. L’échelle des temps n’est pas la bonne.

Il faut autre chose. D’aucuns parlent de revenu de base, de revenu d’existence ou de salaire à vie. Peu importe. Ça peut être ça ou autre chose, mais on a besoin d’une solution, et on a très peu de temps pour la mettre en place.

Si nous ne sommes pas prêts c’est un autre type de révolution qui peut venir, tout aussi sanglant.

Lâcheté et absence du politique

Sauvegarder le travail est déjà un non-sens à la base. Faire faire du travail inutile pour éviter de penser la répartition des richesses, c’est botter en touche.

Ça peut fonctionner pour quelques mois, quelques années, mais pas plus, et à petite échelle. Face à l’ampleur du changement qu’on entrevoit, ça n’est même pas une possibilité. On mérite un peu plus de hauteur et de vision.

Entre temps, tout ce qu’on obtient c’est de solidifier le rapport de domination entre les détenteurs du capital et ceux qui vendent leur travail, physique ou intellectuel. Comme les second n’ont pas le choix, que les premiers voient venir la possibilité d’agir seuls, on entame un cycle de régressions sociales.

Tout politique qui trouve sa réponse dans la sauvegarde du travail ou qui cède aux chantages à l’emploi des grandes sociétés devrait être hué et renvoyé chez lui. Ceux qui ignorent la question ne méritent guère mieux.

Malheureusement les propositions alternatives ne se croisent pas ailleurs que sur les sites web. Il n’y a aucune vraie action en ce sens.

Le fascisme qui vient

Le fascisme et l’autoritarisme qui ne sont pas étrangers à tout ça.

On arrive au bout d’un système. On le fait perdurer en renforçant le maintient de l’ordre (police, lois, enfermement, pouvoirs de l’exécutif) et en bridant la capacité de s’organiser (répression des mouvements sociaux, guerre ou jeux, menaces sociétales réelles ou fantasmées, renforcement de la polarisation, désignation de coupables, opposer les uns et les autres).

Il n’y a pas de complot, juste un engrenage qui se met en place de lui-même par la lâcheté ou la courte vue de nos responsables politiques.

Les détendeurs du capital sont malheureusement historiquement assez à l’aise voire acteurs dans ces périodes, et c’est encore le cas aujourd’hui. Leur pouvoir s’y renforce.

Ça tient un temps, jusqu’à soit exploser soit sentir très mauvais. Les deux ne s’excluant pas.